Introdução

Existe uma tentação comum na engenharia de software, principalmente diante de sistemas legados: acreditar que reescrever do zero é o caminho mais eficiente. Quando olhamos um repositório com anos de histórico, classes grandes e dívida técnica acumulada, é fácil concluir que “não tem mais jeito”. Daí nasce a promessa da reescrita total: uma arquitetura mais simples e tecnologias atuais..

Na prática, essa escolha costuma sair caro. A reescrita ignora que a complexidade de um legado raramente é só técnica. Se a modernização se limita a trocar tecnologia, a chance é alta de você criar um novo legado, só que com linguagens e frameworks mais recentes..

Grandes problemas de uma estratégia de modernização big bang

Reescrever é revalidar o mundo inteiro

Quando você muda tudo de uma vez, não dá para “testar um pedaço”. Você precisa revalidar praticamente tudo: cálculo, cobrança, permissão, auditoria, consistência, relatórios, integrações, performance, segurança, rastreabilidade. O problema é que o esforço de validação cresce mais rápido do que o esforço de escrever código.

É aqui que o rewrite começa a virar um projeto infinito. Toda semana aparece um “caso raro” que ninguém lembrava, mas que o sistema antigo já tratava em produção. E você só descobre quando tenta reproduzir o comportamento no novo..

Período longo de dupla realidade

Enquanto o sistema novo não substitui o antigo, você entra numa fase de convivência. E convivência não é neutra, ela cobra juros:

- times divididos entre “manter o velho vivo” e “construir o novo perfeito”;

- demandas que precisam seguir no legado, porque não dá tempo de esperar a versão nova;

- implementações duplicadas;

- integrações sendo distribuídas entre as duas versões

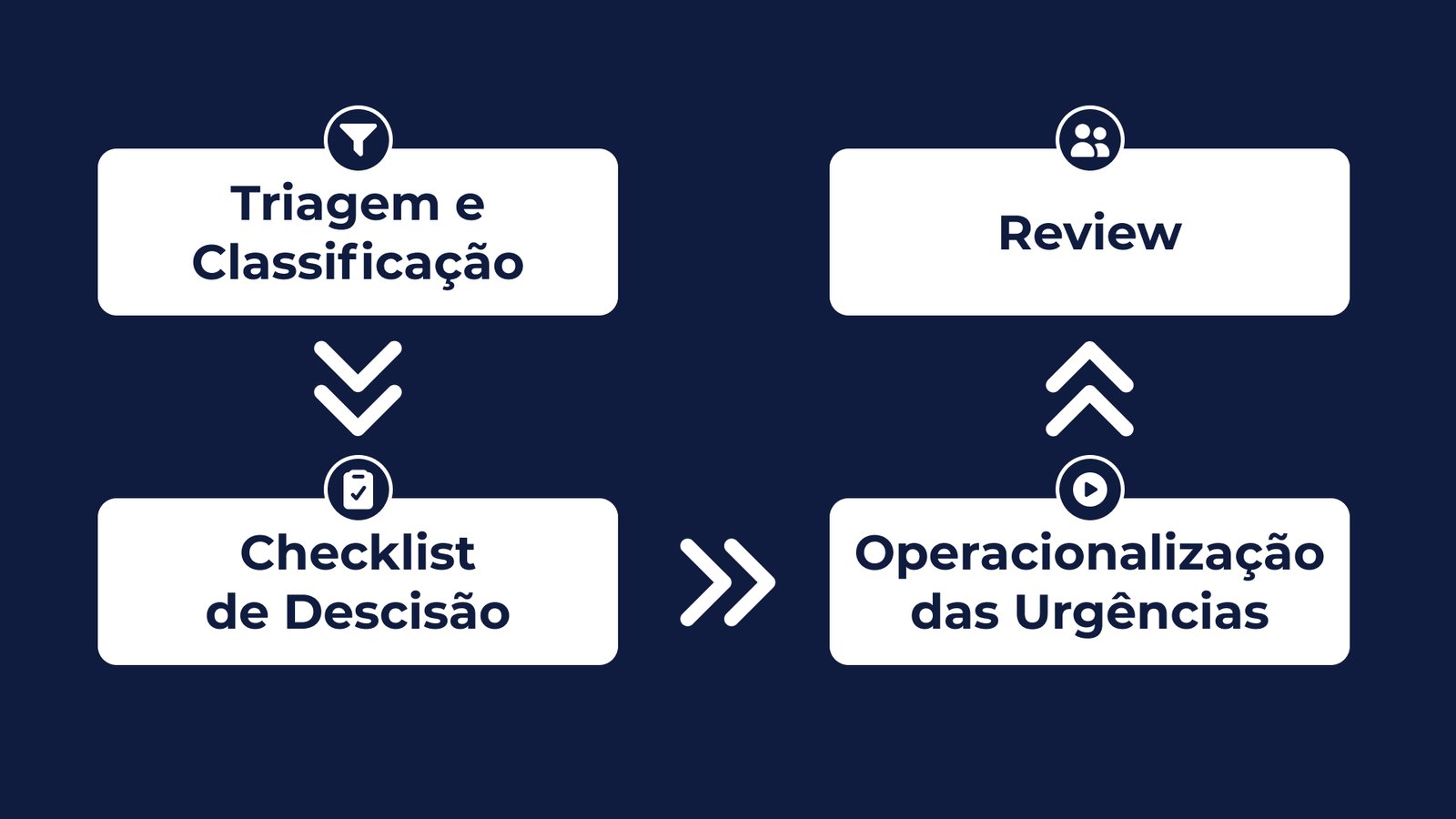

Para ilustrar o risco operacional, podemos comparar a modernização de software à reforma de uma unidade de emergência hospitalar. A gestão tem duas abordagens estratégicas:

- Abordagem Big Bang: construir um hospital novo em outro local, esperando inaugurá-lo em 18 meses, enquanto o atual opera sem manutenção.

- Abordagem Incremental: reformar sala por sala, modernizando a infraestrutura crítica enquanto o hospital continua atendendo pacientes.

A engenharia madura entende que o software é um organismo vivo. Parar a evolução do produto por meses para construir a “Versão 2.0” cria o problema do alvo em movimento: a definição do “correto” muda enquanto você desenvolve. Nesse tempo, o negócio continua evoluindo e o legado segue recebendo correções e novas funcionalidades. Quando a versão nova finalmente chega, ela já nasce atrás da versão atual e o time entra numa corrida para alcançar..

Isso alimenta o cenário de projeto infinito. Você passa a operar dois produtos: um que paga as contas e outro que consome energia. O ritmo de entrega cai porque o time precisa administrar as duas realidades, e a sensação é que nada anda.

O rewrite costuma trocar o problema certo pelo problema errado

O discurso do rewrite quase sempre promete “arquitetura e código limpo”. Mas a dor real do negócio costuma ser outra:

- lead time alto para fazer alterações,

- incidentes recorrentes,

- dificuldade de mudar regra com segurança,

- custo de sustentação crescente.

- instabilidade

Já vimos isso na prática: uma empresa mobilizou um time grande para reescrever um produto inteiro do zero, com a promessa de resolver problemas de performance e indisponibilidade causados pelo alto volume de usuários. Depois de mais de um ano de trabalho, perguntamos o que garantia, de forma objetiva, que o novo produto seria melhor. A resposta foi: “agora é uma versão mais nova do .NET”.

Não havia teste de carga automatizado, não havia baseline comparável entre o sistema antigo e o novo, não havia metas explícitas de latência, throughput ou disponibilidade, nem uma estratégia de resiliência que pudesse ser validada em ambiente controlado. Em outras palavras: a iniciativa apostava que trocar tecnologia seria equivalente a resolver gargalos. Resultado: só estavam mudando o problema de lugar.

Se modernizar um legado por uma reescrita completa, para só substituir o sistema antigo quando “ficar pronto”, é um anti-pattern, então a pergunta é direta: qual abordagem faz mais sentido?

Estratégia Tática: Estrangulamento e Isolamento

Se a reescrita total é um risco alto, a alternativa é modernizar de forma iterativa, com refatoração estratégica. Essa abordagem trata a dívida técnica como parte do sistema e trabalha nela de forma contínua, em vez de empurrar o problema até virar crise.

A modernização iterativa exige:

- Disciplina Contínua: não se trata de um projeto de modernização de 6 meses, mas sim de uma cultura onde a melhoria do código é uma atividade diária e integrada ao desenvolvimento de novas funcionalidades.

Over a five-year period, it’s estimated that costs due to technical debt for one million lines of code can reach $1.5 million (equivalent to 27,500 developer hours). On top of this, technical debt issues become increasingly complex and burdensome when left unaddressed, impacting overall software quality. — Manish Gupta

Fonte: https://www.sonarsource.com/blog/new-research-from-sonar-on-cost-of-technical-debt/ - Refatoração Estratégica (ou Tática): em vez de “limpar por fora”, você transforma módulos inteiros. O foco é isolar e modernizar partes críticas, muitas vezes usando o Strangler Fig Pattern.

- Uso de Padrões Arquiteturais que viabilizam uma abordagem incremental: para conviver com o legado sem travar o produto, use padrões como:

- Padrão Strangler Fig: o novo código é gradualmente introduzido em torno do sistema legado, interceptando chamadas para o código antigo. O sistema legado é, então, “estrangulado” lentamente, módulo por módulo, até ser completamente substituído, sem que o usuário final perceba uma interrupção brusca.

- Padrão Anti-Corruption Layer (ACL): cria uma camada de tradução entre o sistema novo (moderno) e o legado (geralmente bagunçado), garantindo que os modelos de domínio do novo sistema não sejam contaminados pela complexidade do antigo.

- Modularização e Microsserviços: separar áreas de negócio em unidades independentes para que possam ser reescritas, testadas e implantadas separadamente, diminuindo o blast radius (raio de explosão) de qualquer falha.

No fim, a modernização iterativa troca um evento de alto risco por uma sequência de passos menores. Você entrega valor aos poucos e mantém o sistema evoluindo e gerando receita durante o processo.

Um cuidado muito importante!

O principal bloqueio para refatorar legado é a falta de uma rede de proteção de testes.. A saída não é tentar criar uma suíte “perfeita” em cima de código ruim, e sim começar por testes de caracterização. A ideia é simples: trate o módulo legado como uma caixa preta..

Capture os inputs e outputs atuais e crie testes que garantam o mesmo comportamento para os cenários relevantes. Isso cria uma rede de segurança que permite a refatoração interna ocorrer minimizando os riscos de regressão.

Conclusão

Modernização de legado não é um ato heroico de recomeçar do zero. Também não é um projeto com início, meio e fim. Modernização é competência organizacional para manter a tecnologia da companhia atendendo as necessidades do negócio ao longo do tempo. É um trabalho de engenharia para reduzir risco, recuperar previsibilidade e melhorar desempenho sem interromper a operação. O Big Bang Rewrite falha porque tenta transformar a migração em um único evento de altíssimo risco em vez de mitigar os problemas de maneira segura ao longo do tempo.

A abordagem adequada é transformar modernização em diretriz técnica da empresa. Comece pequeno, com responsabilidade, e escale por etapas. Isole capacidades, aplique o Strangler Fig Pattern, e proteja o domínio novo com uma Anti-Corruption Layer (camada anticorrupção). Sustente a evolução com instrumentação e critérios objetivos de sucesso.

Em paralelo, crie uma rede de segurança com testes de caracterização para congelar comportamentos antes de refatorar por dentro. Assim, cada passo reduz risco, entrega valor incremental e evita só “mudar o problema de lugar”.

Se existe uma regra prática para encerrar a discussão, é esta: modernização profissional prova melhoria antes de pedir confiança. E essa prova vem de métricas e evidências em produção, não só de boas ideias.